Ransomware no Brasil: Como Proteger Sua Empresa dos Ataques Mais Destrutivos

Aprenda como proteger sua empresa contra ransomware no Brasil. Guia completo com estratégias de prevenção, backup e resposta a incidentes de segurança.

O Cenário Atual do Ransomware no Brasil

O ransomware se tornou uma das ameaças digitais mais perigosas para empresas brasileiras. Diferente de outros tipos de malware, esta categoria de software malicioso sequestra os dados da vítima, criptografando arquivos importantes e exigindo pagamento em criptomoedas para liberar o acesso.

Como os Ataques de Ransomware Funcionam

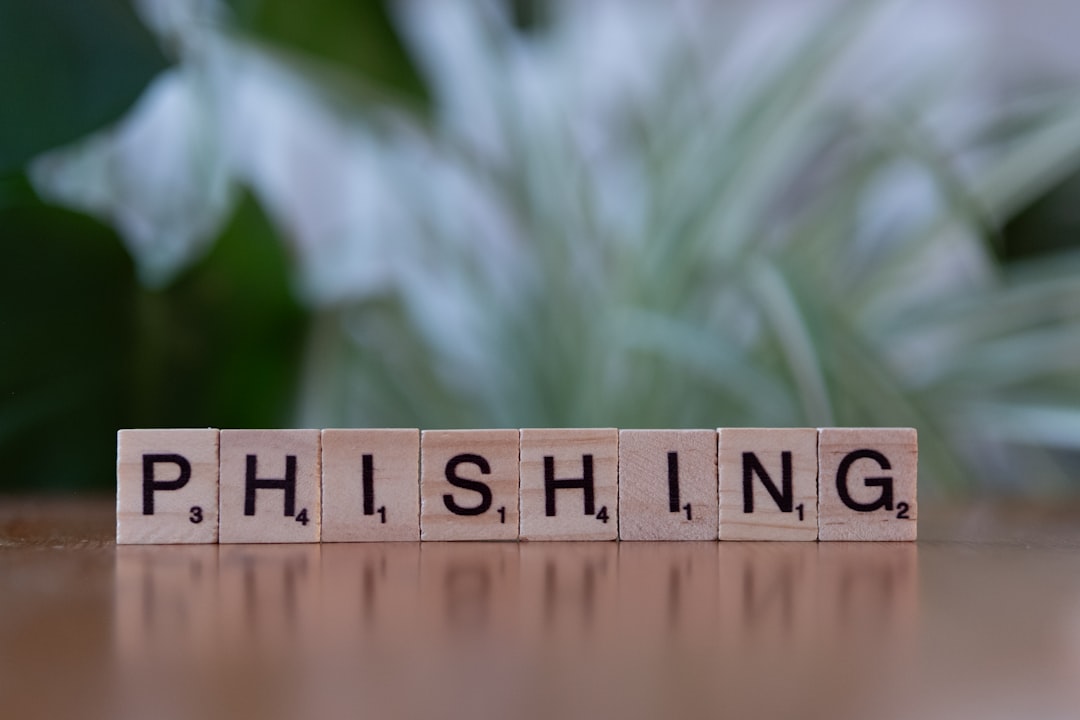

Um ataque típico começa com a infiltração no sistema da empresa. Os vetores mais comuns incluem emails de phishing, downloads maliciosos, vulnerabilidades em software desatualizado e ataques direcionados a funcionários através de engenharia social. Após a infiltração inicial, o malware permanece dormante por um período, mapeando a rede e identificando sistemas críticos. Durante essa fase de reconhecimento, ele também procura por backups para deletá-los ou criptografá-los, eliminando opções de recuperação da vítima. Quando ativado, o ransomware criptografa rapidamente arquivos importantes usando algoritmos de criptografia robustos. Uma tela de resgate aparece exigindo pagamento, geralmente em Bitcoin ou outras criptomoedas, em troca da chave de descriptografia.Estratégias Essenciais de Prevenção

Implementação de Backups Robustos

A estratégia mais eficaz contra ransomware é manter backups seguros e atualizados. A regra 3-2-1 continua sendo o padrão ouro: três cópias dos dados, em dois tipos diferentes de mídia, com uma cópia mantida offline. Backups devem ser testados regularmente para garantir que a restauração funciona adequadamente. Muitas empresas descobrem problemas nos backups apenas durante uma emergência, quando já é tarde demais. Considere implementar backups imutáveis, que não podem ser alterados ou deletados por um período determinado. Essa abordagem protege contra ransomware que especificamente procura e corrompe sistemas de backup.Segmentação de Rede

Dividir a rede corporativa em segmentos isolados limita o alcance de um ataque. Se o ransomware conseguir infectar um segmento, ele não poderá se espalhar automaticamente para outros setores críticos da empresa. Implemente firewalls internos e controles de acesso rigorosos entre diferentes segmentos de rede. Sistemas críticos devem ter camadas adicionais de proteção e monitoramento.

Treinamento de Funcionários

A conscientização dos funcionários é fundamental, pois a maioria dos ataques começa com erro humano. Realize treinamentos regulares sobre identificação de emails suspeitos, links maliciosos e anexos perigosos. Simule ataques de phishing para testar o nível de preparação da equipe. Funcionários que clicam em links suspeitos durante os testes devem receber treinamento adicional, não punições. Estabeleça procedimentos claros para reportar atividades suspeitas. Funcionários devem se sentir confortáveis para relatar possíveis incidentes sem medo de represálias.Ferramentas e Tecnologias de Proteção

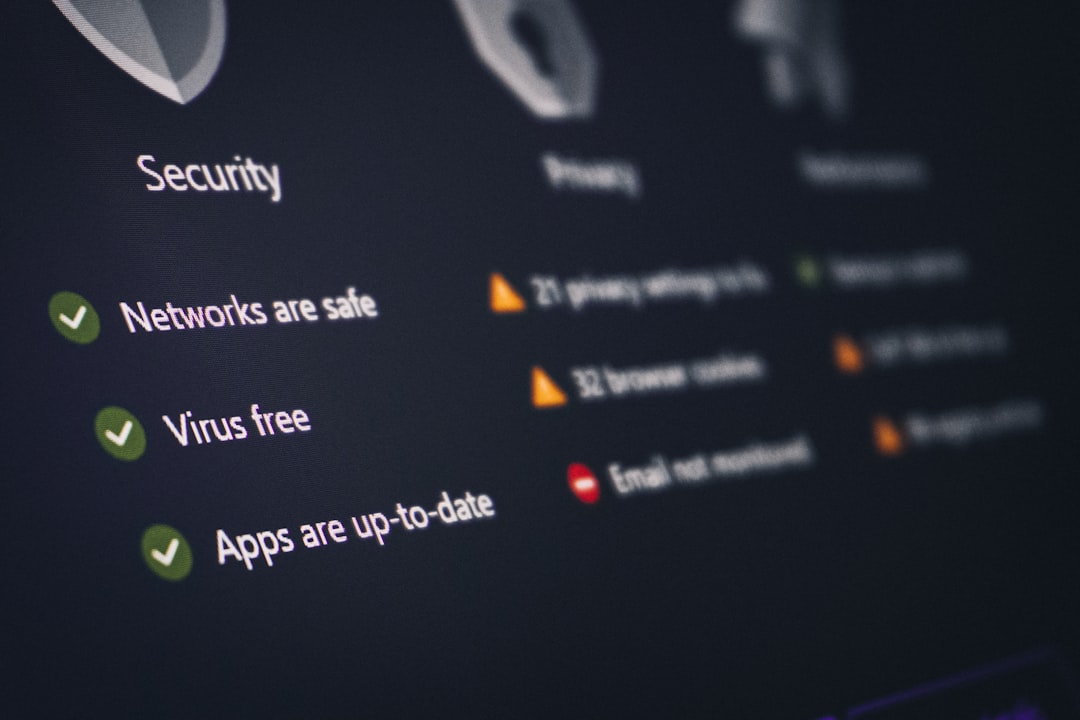

Soluções Antimalware Avançadas

Antivírus tradicionais baseados em assinaturas são insuficientes contra ransomware moderno. Opte por soluções que utilizam análise comportamental e inteligência artificial para detectar atividades maliciosas. Ferramentas de EDR (Endpoint Detection and Response) oferecem visibilidade avançada sobre atividades nos endpoints da rede. Elas podem identificar comportamentos suspeitos em tempo real e responder automaticamente a ameaças. Considere implementar sandboxing para arquivos suspeitos. Esta tecnologia executa arquivos em ambiente isolado para analisar seu comportamento antes de permitir acesso aos sistemas principais.Monitoramento de Rede em Tempo Real

Sistemas SIEM (Security Information and Event Management) coletam e analisam logs de segurança de toda a infraestrutura. Eles podem identificar padrões indicativos de atividade de ransomware. Implemente alertas automáticos para atividades anômalas, como criptografia massiva de arquivos, tentativas de acesso a backups ou comunicações com servidores de comando e controle conhecidos.Controle de Acesso Privilegiado

Limite os privilégios administrativos apenas aos funcionários que realmente precisam. Implemente o princípio do menor privilégio, garantindo que usuários tenham apenas as permissões necessárias para suas funções. Utilize soluções PAM (Privileged Access Management) para monitorar e controlar contas administrativas. Essas ferramentas podem detectar uso indevido de credenciais privilegiadas.Plano de Resposta a Incidentes

Preparação Prévia

Tenha um plano de resposta detalhado antes que um ataque aconteça. Este plano deve incluir procedimentos step-by-step para contenção, investigação e recuperação. Designe uma equipe de resposta a incidentes com funções claramente definidas. Inclua representantes de TI, segurança, jurídico, comunicação e liderança executiva. Mantenha informações de contato atualizadas para autoridades relevantes, incluindo polícia federal, fornecedores de segurança e consultores especializados em ransomware.

Primeiros Passos Durante um Ataque

Ao detectar um possível ataque de ransomware, isole imediatamente os sistemas afetados da rede. Desligue conexões de internet e redes internas para prevenir propagação. Documente tudo relacionado ao incidente. Capture telas, preserve logs e mantenha registros detalhados de todas as ações tomadas durante a resposta. Não reinicie sistemas infectados imediatamente, pois isso pode eliminar evidências valiosas para investigação forense. Preserve evidências enquanto trabalha na contenção.Comunicação e Transparência

Notifique as autoridades competentes conforme exigido pela legislação brasileira. Dependendo do setor, pode haver obrigações específicas de notificação para órgãos reguladores. Comunique-se transparentemente com clientes e parceiros sobre o incidente, seguindo as diretrizes da LGPD para empresas. Transparência adequada pode preservar a confiança mesmo durante crises. Prepare comunicados para mídia se necessário, focando nas medidas tomadas para proteção de dados e recuperação dos serviços.Recuperação e Lições Aprendidas

Processo de Recuperação

Se você tem backups confiáveis, inicie o processo de restauração após confirmar que o ransomware foi completamente removido dos sistemas. Teste cada sistema restaurado antes de colocá-lo de volta em produção. Implemente monitoramento adicional durante o período de recuperação. Ransomware pode deixar backdoors ou outras ferramentas que permitem reinfecção. Validate a integridade dos dados restaurados comparando com versões conhecidamente boas. Alguns tipos de ransomware podem corromper dados antes da criptografia.Análise Pós-Incidente

Realize uma análise completa do incidente para identificar como o ataque foi bem-sucedido. Examine logs de segurança, entreviste funcionários envolvidos e revise procedimentos de segurança. Documente todas as vulnerabilidades descobtas e desenvolva planos para corrigi-las. Isso pode incluir atualizações de software, mudanças de configuração ou treinamentos adicionais. Considere contratar especialistas externos para uma avaliação independente de segurança. Uma perspectiva externa pode identificar vulnerabilidades que a equipe interna pode não perceber.Investimentos em Segurança Valen a Pena

Muitas empresas brasileiras ainda subestimam os custos de um ataque de ransomware. Além do pagamento do resgate (que não garante recuperação dos dados), existem custos com tempo de inatividade, investigação forense, notificação de clientes e possíveis multas regulatórias. Investir em prevenção é sempre mais econômico que lidar com as consequências de um ataque bem-sucedido. Soluções robustas de backup, treinamento de funcionários e ferramentas de segurança avançadas representam uma fração do custo potencial de um incidente.

Construindo uma Cultura de Segurança

Segurança contra ransomware não é apenas uma questão técnica - é cultural. Toda a organização precisa entender sua responsabilidade na proteção dos dados empresariais. Implemente políticas claras de segurança e certifique-se de que todos os funcionários as compreendam. Realize revisões regulares e atualizações conforme novas ameaças surgem. Reconheça e recompense comportamentos de segurança positivos. Funcionários que reportam atividades suspeitas ou seguem procedimentos de segurança devem ser reconhecidos, não punidos. Integre considerações de segurança em todos os processos empresariais, desde aquisição de novos sistemas até desenvolvimento de produtos. Proteção contra engenharia social deve ser parte integral da estratégia. Lembre-se que a segurança é um processo contínuo, não uma meta a ser alcançada. Ameaças evoluem constantemente, e sua estratégia de proteção deve evoluir junto.

Marcos Cardoso

Engenheiro de software que trocou o código por textos sobre tecnologia. Escreve sobre IA e automação com a perspectiva de quem já colocou a mão na massa.