Como Implementar Zero Trust Architecture: Guia Prático para Empresas Brasileiras

Aprenda como implementar Zero Trust Architecture na sua empresa brasileira. Guia prático com estratégias, ferramentas e melhores práticas de segurança.

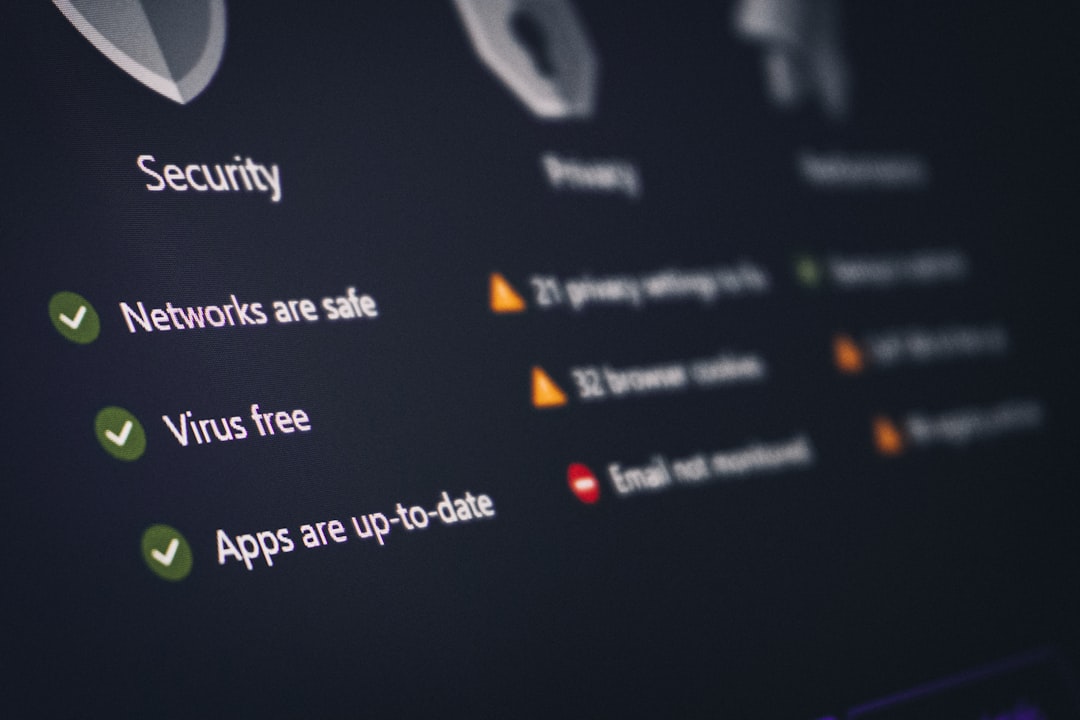

A segurança digital nunca foi tão crítica para as empresas brasileiras quanto agora. Com o aumento exponencial do trabalho remoto e a migração acelerada para a nuvem, o modelo tradicional de segurança de perímetro simplesmente não consegue mais proteger adequadamente as organizações. É aqui que entra a Zero Trust Architecture - uma abordagem revolucionária que está transformando a forma como pensamos sobre cibersegurança.

Diferentemente dos modelos tradicionais que confiam implicitamente em usuários dentro da rede corporativa, a arquitetura Zero Trust opera sob o princípio "nunca confie, sempre verifique". Cada dispositivo, usuário e aplicação deve ser autenticado e autorizado antes de acessar qualquer recurso, independentemente de sua localização na rede.

Entendendo os Pilares da Zero Trust Architecture

A implementação bem-sucedida de uma arquitetura Zero Trust se baseia em cinco pilares fundamentais que trabalham em conjunto para criar um ambiente de segurança robusto e adaptável.

Identidade como Perímetro de Segurança

O primeiro pilar coloca a identidade digital no centro de toda estratégia de segurança. Cada usuário, dispositivo e serviço precisa ter uma identidade única e verificável. Isso vai muito além de simplesmente ter um nome de usuário e senha - inclui fatores como localização geográfica, comportamento de acesso típico, dispositivos utilizados e horários de trabalho habituais.

Para empresas brasileiras, isso significa implementar sistemas robustos de gerenciamento de identidade que possam lidar com a diversidade de cenários de trabalho, desde funcionários em escritórios corporativos até colaboradores remotos espalhados por todo o país.

Verificação Contínua e Contextual

O segundo pilar estabelece que a verificação não acontece apenas uma vez no login, mas continuamente durante toda a sessão. O sistema monitora constantemente sinais de risco como tentativas de acesso a recursos sensíveis, mudanças súbitas de localização ou comportamentos atípicos.

Esta abordagem é particularmente relevante no contexto brasileiro, onde as empresas enfrentam desafios únicos como tentativas de fraude sofisticadas e ataques direcionados ao setor bancário e de pagamentos digitais.

Princípio do Menor Privilégio

Cada usuário e aplicação recebe apenas as permissões mínimas necessárias para executar suas funções específicas. Isso reduz drasticamente a superfície de ataque e limita o potencial de danos caso uma conta seja comprometida.

Estratégias de Implementação para o Mercado Brasileiro

A implementação de Zero Trust em empresas brasileiras requer uma abordagem estratégica que considere as particularidades do mercado local, limitações orçamentárias e a necessidade de conformidade com regulamentações como a LGPD.

Avaliação e Mapeamento de Ativos

O primeiro passo prático é realizar um inventário completo de todos os ativos digitais da organização. Isso inclui não apenas servidores e aplicações óbvias, mas também dispositivos IoT, sistemas embarcados e até mesmo impressoras conectadas à rede.

Muitas empresas brasileiras descobrem, durante este processo, que possuem muito mais pontos de entrada do que imaginavam. Sistemas legados que ainda executam versões antigas de software, dispositivos esquecidos conectados à rede e aplicações shadow IT criadas por departamentos sem o conhecimento da TI central.

Para cada ativo identificado, é necessário classificar seu nível de criticidade e sensibilidade dos dados que processa. Sistemas que lidam com informações financeiras ou dados pessoais de clientes naturalmente requerem proteções mais rigorosas.

Implementação Gradual por Zonas de Risco

Uma estratégia eficaz é dividir a implementação em fases, começando pelas áreas de maior risco. Sistemas que processam transações financeiras, bases de dados de clientes ou propriedade intelectual crítica devem ser priorizados.

Esta abordagem permite que as empresas vejam resultados tangíveis rapidamente, enquanto constroem expertise interna e refinam seus processos antes de expandir para áreas menos críticas.

Integração com Ferramentas Existentes

Uma das vantagens da arquitetura Zero Trust é sua capacidade de integrar-se com infraestruturas existentes. Em vez de exigir uma reformulação completa dos sistemas, ela pode ser implementada gradualmente, aproveitando investimentos já realizados.

Ferramentas como Microsoft Azure Active Directory e soluções de SIEM já presentes em muitas empresas brasileiras podem ser configuradas para suportar princípios Zero Trust com ajustes relativamente simples.

Tecnologias Essenciais para Zero Trust

A implementação bem-sucedida de Zero Trust requer um conjunto específico de tecnologias trabalhando em harmonia. Compreender estas ferramentas é fundamental para qualquer estratégia de implementação.

Software-Defined Perimeters (SDP)

Os perímetros definidos por software criam conexões criptografadas e autenticadas entre usuários e recursos específicos, efetivamente tornando a infraestrutura "invisível" para usuários não autorizados. Isso é especialmente valioso para empresas brasileiras com funcionários distribuídos geograficamente.

Diferentemente das VPNs tradicionais que fornecem acesso amplo à rede, as soluções SDP criam túneis individuais para recursos específicos, seguindo rigorosamente o princípio do menor privilégio.

Zero Trust Network Access (ZTNA)

As soluções ZTNA representam a evolução natural das VPNs corporativas. Elas verificam continuamente a identidade e integridade dos dispositivos antes de conceder acesso a aplicações específicas, não à rede como um todo.

Para empresas brasileiras que adotaram o trabalho híbrido, isso significa que funcionários podem acessar sistemas corporativos com segurança, seja do escritório, de casa ou de qualquer local, sem comprometer a segurança organizacional.

Identity and Access Management (IAM) Avançado

Sistemas IAM modernos vão muito além do gerenciamento básico de usuários e senhas. Eles incorporam inteligência artificial para detectar padrões de comportamento suspeitos, implementam autenticação adaptativa baseada em risco e fornecem governança automatizada de acesso.

A integração com sistemas de automação permite que essas plataformas respondam dinamicamente a mudanças organizacionais, como transferências de funcionários ou mudanças de função, ajustando automaticamente as permissões de acesso.

Superando Desafios Comuns na Implementação

A transição para uma arquitetura Zero Trust não está livre de obstáculos. Empresas brasileiras frequentemente enfrentam desafios específicos que requerem estratégias adaptadas à realidade local.

Resistência Cultural e Treinamento

Um dos maiores desafios é a mudança cultural necessária. Funcionários acostumados com sistemas que "simplesmente funcionam" podem inicialmente resistir a processos de autenticação mais rigorosos ou verificações adicionais de segurança.

A chave é demonstrar que estas medidas não apenas protegem a empresa, mas também protegem os próprios funcionários. Programas de treinamento que destacam casos reais de ataques cibernéticos e seus impactos podem ajudar a construir conscientização e apoio.

É fundamental envolver líderes de departamento desde o início, transformando-os em embaixadores da nova abordagem de segurança. Quando a liderança entende e apoia as mudanças, a adoção pelos funcionários tende a ser muito mais suave.

Limitações Orçamentárias e ROI

Muitas empresas brasileiras, especialmente pequenas e médias, preocupam-se com os custos de implementação. A boa notícia é que Zero Trust não precisa ser implementado de uma só vez, permitindo distribuir investimentos ao longo do tempo.

Para calcular o retorno do investimento, é importante considerar não apenas os custos diretos de licenciamento e implementação, mas também as economias resultantes de menor necessidade de remediação de incidentes, redução de tempo de inatividade e compliance mais eficiente com regulamentações.

Integração com Sistemas Legados

Empresas estabelecidas frequentemente operam sistemas legados que não foram projetados com princípios Zero Trust em mente. A estratégia é criar camadas de segurança adicionais em torno destes sistemas, mesmo que não seja possível modificá-los internamente.

Proxies de segurança, gateways de aplicação e microsegmentação de rede podem fornecer proteção Zero Trust para sistemas que de outra forma seriam vulneráveis.

Métricas e Monitoramento de Eficácia

Implementar Zero Trust é apenas o primeiro passo. Manter e otimizar continuamente a arquitetura requer monitoramento constante e análise de métricas relevantes.

Indicadores Chave de Performance

Algumas métricas essenciais incluem tempo médio de detecção de ameaças, número de tentativas de acesso bloqueadas, taxa de falsos positivos em alertas de segurança e tempo médio de resposta a incidentes.

Para empresas brasileiras, é particularmente importante monitorar tentativas de acesso de localizações geográficas inusitadas, considerando que o país possui dimensões continentais e funcionários podem legitimamente acessar sistemas de qualquer região.

Análise Comportamental e Machine Learning

Sistemas modernos de Zero Trust incorporam algoritmos de machine learning para estabelecer linhas de base comportamentais para cada usuário e detectar desvios que possam indicar comprometimento de conta ou atividade maliciosa.

Esta capacidade é especialmente valiosa para detectar ataques sofisticados que tentam imitar o comportamento de usuários legítimos.

Conformidade Regulatória e Zero Trust

Para empresas brasileiras, a conformidade com a LGPD e outras regulamentações setoriais é uma preocupação constante. A arquitetura Zero Trust, quando implementada corretamente, pode significativamente facilitar o cumprimento dessas obrigações.

Auditoria e Rastreabilidade

Zero Trust fornece trilhas de auditoria detalhadas para cada acesso a dados, facilitando a demonstração de compliance durante auditorias regulatórias. Cada tentativa de acesso é logada com informações contextuais completas, incluindo identidade do usuário, dispositivo utilizado, localização e recursos acessados.

Esta granularidade de logging é particularmente valiosa para atender aos requisitos de relatório de incidentes da LGPD, que exige notificação detalhada de vazamentos de dados às autoridades competentes.

Proteção de Dados por Design

Os princípios de Zero Trust alinham-se naturalmente com os conceitos de privacy by design exigidos pela LGPD. A microsegmentação e controles de acesso granulares ajudam a garantir que dados pessoais sejam acessados apenas por indivíduos com necessidade legítima e autorização específica.

Próximos Passos e Evolução Contínua

A implementação de Zero Trust não é um projeto com data final definida, mas sim uma jornada contínua de aprimoramento da postura de segurança organizacional.

À medida que novas ameaças emergem e a tecnologia evolui, as empresas brasileiras devem estar preparadas para adaptar suas estratégias Zero Trust. Isso inclui a integração de novas tecnologias como inteligência artificial avançada, computação quântica-resistente e análise comportamental cada vez mais sofisticada.

O investimento em capacitação contínua da equipe técnica é fundamental. A segurança digital é um campo em rápida evolução, e manter-se atualizado com as melhores práticas e ameaças emergentes é essencial para o sucesso de longo prazo.

Empresas que abraçam a filosofia Zero Trust agora estarão melhor posicionadas para enfrentar os desafios de segurança digital do futuro, protegendo não apenas seus próprios ativos, mas também a confiança de seus clientes e parceiros de negócio.

A arquitetura Zero Trust representa mais do que uma simples mudança tecnológica - é uma transformação fundamental na forma como as organizações abordam a segurança digital. Para empresas brasileiras navegando em um ambiente de ameaças cada vez mais complexo, ela oferece um caminho claro para uma postura de segurança mais robusta e adaptável.

Marcos Cardoso

Engenheiro de software que trocou o código por textos sobre tecnologia. Escreve sobre IA e automação com a perspectiva de quem já colocou a mão na massa.